Gli investigatori federali americani hanno portato alla luce una sofisticata operazione cibernetica orchestrata da gruppi hackeristi iraniani, i quali opererebbero su mandato del governo di Teheran. Secondo quanto riportato dall'FBI, questi criminali informatici hanno trasformato Telegram in una vera e propria base operativa per lanciare attacchi su larga scala, colpendo indiscriminatamente computer Windows, giornalisti, oppositori politici e infrastrutture aziendali critiche con l'obiettivo di sottrarre informazioni riservate.

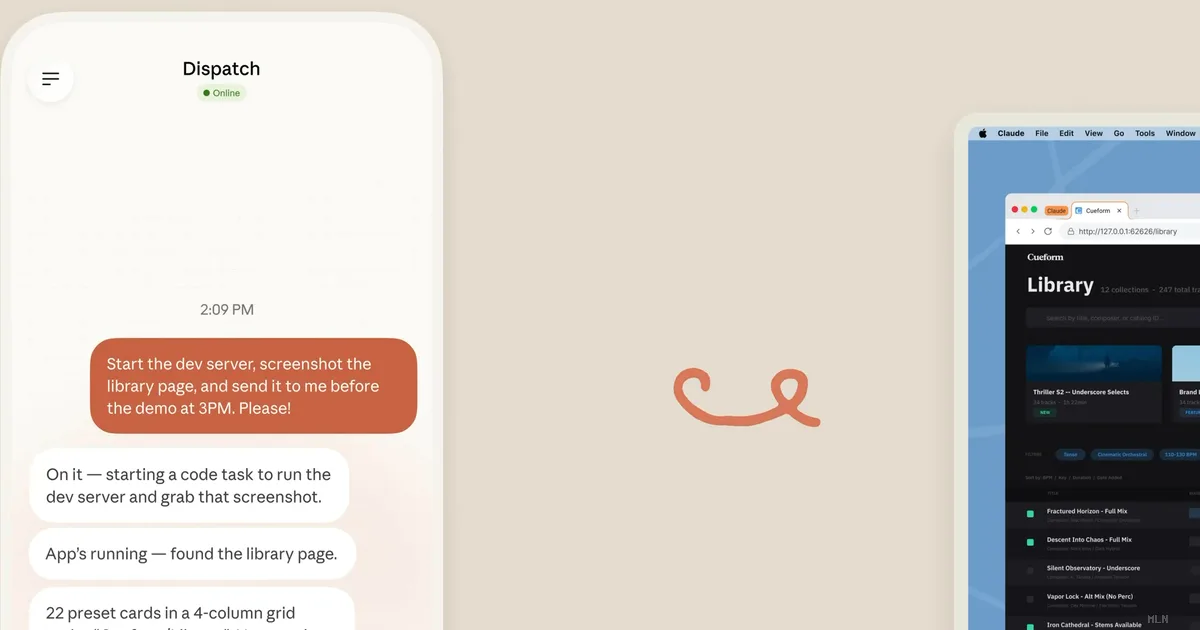

Il modus operandi è consolidato e ben collaudato: i malintenzionati si fingono operatori di supporto tecnico legittimi e contattano direttamente le potenziali vittime, convincendole a scaricare e installare un'applicazione che in realtà è un trojan mascherato. Una volta attivato, il malware si radica nei sistemi operativi tramite modifiche alle chiavi di registro Windows, garantendosi persistenza nel tempo. Da quel momento in poi, il computer compromesso rimane completamente sotto il controllo dei criminali, che sfruttano un bot Telegram come centrale operativa per impartire comandi da remoto: possono accedere ai file sensibili, catturare screenshot, registrare audio durante videochiamate e persino installare ulteriori software dannosi specializzati nello spionaggio.

Tra i gruppi di attaccanti identificati spicca il nome di Handala, responsabile di uno dei colpi più eclatanti degli ultimi mesi: a marzo di quest'anno, ha centrato Stryker, colosso mondiale nella produzione di tecnologie mediche. Dopo essersi impossessati di credenziali amministrative, gli hacker hanno lanciato un comando di cancellazione di massa tramite Microsoft Intune, azzerando i dati archiviati su circa 80.000 dispositivi aziendali, fra computer portatili e smartphone dei dipendenti. L'azienda statunitense continua ancora oggi le operazioni di ripristino dei propri sistemi.

Quando interpellato sulla questione, Telegram ha precisato che i criminali sfruttano la sua piattaforma esattamente come potrebbero usare qualsiasi altro mezzo di comunicazione disponibile: email tradizionali, altri servizi di messaggistica o connessioni web dirette. L'azienda ha sottolineato che i propri team di moderazione rimuovono regolarmente gli account coinvolti nella distribuzione e gestione di software malevolo, sebbene il fenomeno rimanga difficile da controllare completamente a causa della natura decentralizzata della minaccia.

Questa campagna d'attacchi rappresenta l'ennesima conferma di come le democrazie occidentali si trovino sempre più esposte a operazioni di cyber-warfare coordinate da stati stranieri, con il cybercrimine utilizzato quale estensione della politica estera. La pervasività di Telegram fra miliardi di utenti mondiali, sommata alla difficoltà tecnica nel monitorare la piattaforma in tempo reale, rende questo vettore d'attacco particolarmente insidioso e difficile da contrastare.